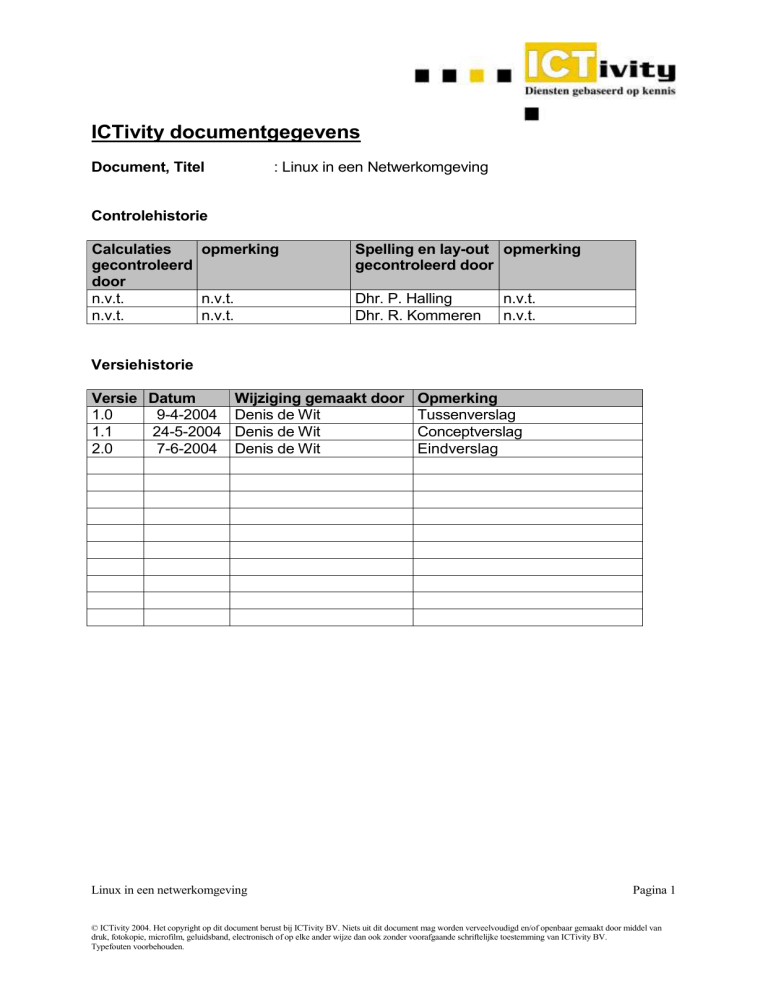

ICTivity documentgegevens

Document, Titel

: Linux in een Netwerkomgeving

Controlehistorie

Calculaties

opmerking

gecontroleerd

door

n.v.t.

n.v.t.

n.v.t.

n.v.t.

Spelling en lay-out opmerking

gecontroleerd door

Dhr. P. Halling

Dhr. R. Kommeren

n.v.t.

n.v.t.

Versiehistorie

Versie Datum

1.0

9-4-2004

1.1

24-5-2004

2.0

7-6-2004

Wijziging gemaakt door

Denis de Wit

Denis de Wit

Denis de Wit

Linux in een netwerkomgeving

Opmerking

Tussenverslag

Conceptverslag

Eindverslag

Pagina 1

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

Voorwoord

Dit verslag is als afstudeeropdracht aan de AVANS hogeschool opleiding

elektrotechniek geschreven. De afstudeeropdracht is bij het bedrijf ICTivity uitgevoerd

dat zich specialiseert in onafhankelijke ICT-oplossingen voor het bedrijfsleven.

Het Besturingssysteem Linux is relatief nieuw voor ICTivity, waardoor beperkte

expertise aanwezig is op dit gebied. De reden waarom dit onderwerp gekozen is, is dat

er op deze manier een bijdrage geleverd kan worden aan de kennis van Linux binnen

het bedrijf. Mijn opdracht is om een netwerk te configureren met open source software

die dezelfde functionaliteiten als een Windows/Novell netwerk.

Lezers met de nodige voorkennis van Linux worden verwezen naar hoofdstuk 3. In dit

hoofdstuk zal een begin worden gemaakt met de configuratie van Linux. Diegene die

informatie zoeken over Linux op het werkstation worden verwezen naar hoofdstuk 6.

Lezers die het procesverloop willen lezen kunnen in bijlage 7 kijken.

Veel dank is verschuldigd aan dhr. P. Halling die een afstudeerplaats binnen ICTivity

beschikbaar heeft gesteld. Speciale dank gaat uit naar Ruud Rombout en Rolf

Bleukens. Zij hebben het mogelijk gemaakt dat ik tijdens mijn stage een cursus Linux

kon volgen. Ook het tweede deel van de cursus staat op het moment van schrijven op

de planning.

Juni 2004,

Denis de Wit, Eindhoven

Linux in een netwerkomgeving

Pagina 2

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

Inhoudsopgave

ICTivity documentgegevens......................................................................................... 1

Voorwoord...................................................................................................................... 2

Inhoudsopgave .............................................................................................................. 3

Samenvatting ................................................................................................................. 6

Samenvatting ................................................................................................................. 6

Inleiding .......................................................................................................................... 8

Hoofdstuk1: Doelstellingen en Planning .................................................................... 9

Hoofdstuk 2: Introductie Linux .................................................................................. 12

2.1 UNIX .................................................................................................................... 12

2.2 Linux ................................................................................................................... 13

2.2.1 De kernel ...................................................................................................... 14

2.2.2 De shell ........................................................................................................ 15

2.2.3 X en Window Managers .............................................................................. 16

2.2.4 GNU .............................................................................................................. 18

2.2.5 Beschikbaarheid van Linux ....................................................................... 19

2.2.5.1 SuSE ...................................................................................................... 19

2.2.5.2 Red Hat .................................................................................................. 19

2.2.5.3 Toelichting platformkeuze voor server .............................................. 20

Hoofdstuk 3: Configuratie van Linux ........................................................................ 21

3.1 DHCP................................................................................................................... 21

3.1.1 Configuratie bestand .................................................................................. 21

3.1.2 lease database............................................................................................. 23

3.1.3 De DHCP server starten en stoppen ......................................................... 24

3.2 DNS ..................................................................................................................... 25

3.2.1 Wat is DNS? ................................................................................................. 25

3.2.2 Bestandslocaties......................................................................................... 25

3.2.3 Caching nameserver ................................................................................... 26

3.2.3.1 De configuratie...................................................................................... 26

3.2.3.2 Configuratie van werkstations ............................................................ 26

3.2.4 Reverse lookups ......................................................................................... 27

3.2.4.1 Reverses opvragen met dig................................................................. 28

Linux in een netwerkomgeving

Pagina 3

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

3.3 Samba ................................................................................................................. 29

3.3.1 Domain controller ....................................................................................... 29

3.3.2 Installatie van Samba.................................................................................. 30

3.3.3 Configuratie van Samba ............................................................................. 31

3.3.3.1 Het Samba configuratiescript smb.conf............................................. 31

3.3.3.2 Aanmaken van de gebruikte directories, groepen en gebruikers ... 35

3.3.4 Mounten van Samba shares op een Linux cliënt ..................................... 37

3.4 Squid ................................................................................................................... 38

3.4.1 Toegangscontrole ....................................................................................... 38

3.4.2 Squid Configureren..................................................................................... 40

3.4.5 Log Bestanden ............................................................................................ 41

3.4.6 Squid Configuratie met Webmin ............................................................... 41

3.5 Firewall................................................................................................................ 43

3.5.1 Packet filter .................................................................................................. 44

3.5.2 Stateful Packet Filter................................................................................... 45

3.5.4 Application level gateway .......................................................................... 46

3.5.5 IPTables ....................................................................................................... 46

3.5.6 Firewall Rules .............................................................................................. 48

3.5.7 iptables configureren met Webmin ........................................................... 48

Hoofdstuk 4: Apache Webserver ............................................................................... 50

Hoofdstuk 5: Configuratie van de Mailserver ........................................................... 52

5.1 Een standalone, Dedicated e-mail Server ....................................................... 53

5.2 OpenExchange is meer dan een mailserver ................................................... 55

5.3 Kosten................................................................................................................. 58

Hoofdstuk 6: Linux op werkstation............................................................................ 59

6.1 Mandrake Linux ................................................................................................. 59

6.2 Red Hat Linux & Fedora Core ........................................................................... 60

6.3 Debian Linux ...................................................................................................... 60

6.4 SuSE Linux ......................................................................................................... 61

6.5 Vergelijking......................................................................................................... 62

Conclusie ..................................................................................................................... 63

Bronvermelding ........................................................................................................... 65

Bijlagen......................................................................................................................... 67

Bijlage 1: DHCP server ............................................................................................ 68

Bijlage 2: Caching nameserver .............................................................................. 69

Bijlage 3: Voorbeeld example.com ........................................................................ 70

Bijlage 4: Samba ...................................................................................................... 71

Bijlage 6: MS Project schema ................................................................................. 76

Bijlage 7: Projectverloop ......................................................................................... 77

Register ........................................................................................................................ 78

Linux in een netwerkomgeving

Pagina 4

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

Linux in een netwerkomgeving

Pagina 5

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

Samenvatting

Linux is ontstaan als een afgeleide van de UNIX kloon Minix. Een van de belangrijkste

redenen waaraan Linux zijn succes te danken heeft, is dat het het eerste open

besturingssysteem is dat multitasking- en multiprocessing mogelijkheden voor

meerdere gebruikers ondersteund. Tevens ondersteunt Linux pre-emptive multitasking

zodat processen een gelijk deel van de processortijd toegewezen krijgen. Daarnaast is

de broncode van Linux vrij beschikbaar.

Het hart van Linux is de Linux kernel. De kernel levert de basisfunctionaliteit en is

modulair opgebouwd. Op deze manier is het mogelijk een ideale kernel te bouwen voor

een systeem met alleen die componenten die het besturingsysteem nodig heeft en de

rest weg te laten.

Boven de kernel bevindt zich de shell. De shell is verantwoordelijk voor het juist

interpreteren van de door de gebruiker ingegeven commando’s. Er zijn voor Linux

verschillende shells beschikbaar waarvan de Bash-shell het meest wordt toegepast.

Boven de shell bevindt zich X, deze is onderverdeeld in twee delen: de X-servers die

verantwoordelijk zijn voor de aansturing van de grafische kaart en de X-cliënts waarop

door de gebruiker gewerkt kan worden. X heeft één nadeel, het biedt geen

functionaliteit voor het beheer van vensters. Dit nadeel wordt opgeheven wanneer

gebruik wordt gemaakt van Window managers. Deze Window managers maken het

mogelijk om vensters te vergroten, verkleinen en dat er een menu wordt weergegeven

om programma’s te starten. Een uitbreiding van een Window manager is een desktop

environment. Deze voorzien in een universele interface waarmee gewerkt kan worden.

DHCP maakt het mogelijk dynamische IP-adressen toe te wijzen aan werkstations. De

Linux DHCP server is DHCPD. Het configuratiebestand bevindt zich in de directory

/etc/dhcpd.conf. De DHCP server houdt een lease database bij van cliënts die een IPadres hebben toegewezen gekregen.

DNS is een systeem waarin gegevens over domeinnamen worden opgeslagen. DNS is

een flexibel, hiërarchisch, gedistribueerd en redundant systeem. DNS is opgebouwd uit

zones, die elk één of meerdere subdomeinen kunnen bevatten.

Om Linux netwerkbronnen te delen met (hoofdzakelijk) Windows cliënts kan gebruik

worden gemaakt van Samba. Samba is een open source implementatie van Server

Message Block en Common Internet File System. Met Samba is het mogelijk een

Primairy Domain Controller te bouwen. Dit levert diverse voordelen voor de

netwerkclients. De cliënts kunnen zo volstaan met een enkele aanmelding voor diverse

services zoals: fileserver, firewall, proxy server, enz.

Wanneer op een veilige manier op een netwerk een Internet verbinding gedeeld moet

worden, kan gebruik worden gemaakt van een proxy server. De proxy server die bij

Linux wordt meegeleverd is SQUID. SQUID is een softwarepakket dat zowel proxy, http

caching, ftp, SSL, toegangscontrole, enz. ondersteunt. Om SQUID te configureren kan

gebruik worden gemaakt van de beheerderstool ‘Webmin’. Dit programma biedt vele

functionaliteiten in een webbased interface.

Firewalls zorgen voor een scheiding tussen het Internet en het interne bedrijfsnetwerk.

De firewall die bij Linux wordt meegeleverd is IPtables. IPtables bestaat uit twee delen,

Linux in een netwerkomgeving

Pagina 6

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

de kernzijde (draait in de kernel) en de gebruikerszijde. Ook IPtables is te configureren

met Webmin.

Als een bedrijf zelf een Internet pagina wil hosten moet deze in het bezit zijn van een

webserver. De Linux webserver is het veelgebruikte Apache. Deze is zeer eenvoudig in

te stellen. De standaardinstellingen zijn goed te gebruiken voor een eenvoudige

webserver. Een enkele instelling dient verandert te worden, waaronder de locatie van

de website op de harde schijf en het bestand dat automatisch moet worden opgestart

wanneer een gebruiker op de website komt.

Voor veel bedrijven is communicatie van essentieel belang. Om deze reden wordt vaak

gekozen voor groupware pakketten zoals Exchange van Microsoft of Groupwise van

Novell. Echter een bedrijf kan ook voor de Linux distributie van SuSE kiezen. Dit heet

SuSE Linux OpenExchange server en heeft een goede overzichtelijke beheers- en

gebruikersinterface die veel functionaliteiten bevat.

Een bedrijf kan er voor kiezen Linux als server te draaien maar kan nog een stap verder

gaan door ook Linux te passen op werkstations. Bij werkstations is het belangrijk op de

gebruiksvriendelijkheid en betrouwbaarheid te beoordelen. Er worden een viertal

distributies vergeleken, respectievelijk: Mandrake, Red Hat, Debian en SuSE. Wanneer

puur een vergelijking wordt gemaakt tussen de Linux distributies kan op dit moment het

best gekozen worden voor Red Hat Linux. Deze keuze is gebaseerd op de feiten dat er

veel support voor Red Hat wordt gegeven, er goede documentatie te vinden is op

Internet en een goed pakket aan software wordt meegeleverd. Wanner Linux wordt

vergeleken met Windows dan moet in de meeste gevallen Windows als winnaar

worden aangewezen. Dit komt doordat veel software voor Windows is geschreven en

niet op Linux draait. Pas wanneer voldoende software voor Linux beschikbaar komt,

kan hier verandering in komen.

Linux in een netwerkomgeving

Pagina 7

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

Inleiding

Dit verslag is geschreven in het kader van een afstudeeropdracht voor de AVANS

hogeschool en voor het bedrijf ICTivity.

ICTivity wil zich, om op de marktontwikkelingen te kunnen inspelen, in Linux

specialiseren. En dan voornamelijk in SuSE Linux. Deze distributie is onlangs belangrijk

geworden voor ICTivity omdat Novell deze Linux distributie eind 2003 heeft

overgenomen en een groot deel van deze Linux versie gaat gebruiken in toekomstige

productlijnen. Hoewel het economische belang van ICTivity bij SuSE Linux ligt, is er

toch voor gekozen om voor dit onderzoek hoofdzakelijk gebruik te maken van Red Hat.

Veel software en documentatie is op dit moment geschreven voor deze distributie.

Uiteindelijk zullen de verschillen tussen Red Hat en SuSE niet zo groot zijn en is het

eenvoudig om, wanneer er meer software beschikbaar komt voor SuSE, de inhoud van

dit verslag om te zetten voor gebruik met SuSE

Door een “onderzoek te doen over Linux” zijn de medewerkers van ICTivity in staat om

zich de kennis over dit besturingssysteem snel en gemakkelijk eigen te maken. Er zijn

binnen het bedrijf maar een beperkt aantal medewerkers die zich specialiseren in Linux.

Het doel van dit verslag is om informatie van velerlei bronnen samen te voegen tot een

overzichtelijk goed gedocumenteerd naslagwerk waarmee een engineer snel basic

informatie kan vinden over Linux en de mogelijkheden hiervan. De engineer kan zien

waar verschillende commandoregels in een script voor staan zonder hiervoor lange tijd

op Internet te hoeven zoeken. Dit verslag zal onder de engineers die in het Linux-traject

zitten worden gedistribueerd.

Het verslag is verdeeld over twee delen; In het eerste deel wordt Linux op een server

besproken en in het tweede deel Linux op het werkstation.

De opbouw van dit verslag is als volgt. In hoofdstuk 1 wordt een inleiding gegeven wat

Linux is en hoe het is ontstaan. Vervolgens wordt in hoofdstuk 2 ingegaan op de

configuratie van de standaard Linux services zoals: DNS, DHCP, Samba

bestandsdeling, SQUID proxy server en Firewall. In de hoofdstukken 3 en 4 wordt de

configuratie van externe programma’s op Linux behandeld.

Nadat de configuratie van een Linux server is besproken wordt in hoofdstuk 5 verder

ingegaan op Linux op het werkstation. Hierin wordt behandeld welke distributie het best

te gebruiken is, of Linux gebruiksvriendelijk genoeg is en of het toepasbaar is op het

werkstation. In de conclusie is te lezen wat de uiteindelijke uitkomst van dit onderzoek

is.

Linux in een netwerkomgeving

Pagina 8

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

Hoofdstuk1: Doelstellingen en Planning

Doelstelling

Het doel van dit project is om documentatie op te leveren over Linux in

netwerkomgevingen. In deze documentatie worden de volgende functionaliteiten

behandeld.

Server:

DNS

DHCP

Fileserver

Router

Internet server

Proxy

Domain Controller

Mailserver

Alternatief voor ZENworks.

Werkstation:

Alle bovengenoemde Cliënts die nodig zijn om op de server te kunnen werken,

Oordeel over de hoeveelheid software in de distributie,

Oordeel over gebruiksvriendelijkheid ten opzichte van Windows.

Er zijn voor dit project een aantal tussendoelen te formuleren:

Vergelijking kunnen maken op basis van gevonden bronnen welke Linux

distributie het meest geschikt is voor op server/werkstation

Genoeg kennis van Linux inwinnen om zodoende Linux te kunnen configureren

Maken conceptverslag met beschikbare informatie

Uitwerken eindverslag met alle beschikbare informatie

Presentatie over Linux in Netwerkomgeving

Het onderwerp Linux is onlangs relevant geworden voor bedrijven in de ICT-sector

nadat bekend is geworden dat Novell, Suse Linux heeft overgenomen. Linux zal

hierdoor over niet al te lange tijd een belangrijke speler gaan worden binnen de ICT

wereld.

Op het eind van dit project is het op te leveren product hoe en of een netwerk kan

worden opgebouwd met Linux met alleen software die op Linux draait. Tevens wordt

ook gekeken wat de mogelijkheden van Linux zijn.

Linux in een netwerkomgeving

Pagina 9

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

Projectgrenzen

Er zal een beschrijving worden gemaakt over de volgende onderwerpen:

Hoe is Linux ontstaan,

Wat is Linux

Linux op server: Configuratie van Linux met functionaliteiten (DNS, DHCP,

router, webserver, proxy server, mailserver, vervanging voor ZENworks.

Linux op een werkstation: configuratie voor cliënt van alle bovenstaande

functionaliteiten, gebruiksvriendelijkheid, toepasbaarheid.

De Linux distributies die voor de server zullen worden onderzocht, zullen beperkt blijven

tot de twee grote spelers op de Linux markt, namelijk:

Suse

Red Hat

Voor Linux op het werkstation is er een grotere selectie gemaakt, namelijk:

Suse

Red Hat

Mandrake

Debian

Linux in een netwerkomgeving

Pagina 10

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

Planning

Onderstaand schema geeft de planning weer die oorspronkelijk in het Project

Management Document is geplaatst. De dikgedrukte punten zijn de mijlpalen. Het MS

Project schema is te vinden in bijlage 6.

Invullen opdrachtformulier

Planning

Uitwerken projectplan

Inleveren Projectplan

Informatie verzamelen

Uitwerken Voortgangspresentatie

Voortgangspresentatie

Maken Tussenverslag

Inleveren tussenverslag

Info verzamelen, analyseren,

uitwerken en testen

Maken Conceptverslag

Inleveren Conceptverslag

5 days

5 days

6 days

1 day

26-1-004

2-2-2004

9-2-2004

17-2-004

30-1-2004

6-2-2004

16-2-2004

17-2-2004

19 days 17-2-2004 12-3-2004

5 days 15-3-2004 19-3-2004

22 days 1-3-2004 30-3-2004

15 days 22-3-2004

1 day

9-4-2004

9-4-2004

9-4-2004

23 days 12-4-2004 12-5-2004

10 days 13-5-2004 26-5-2004

1 day 26-5-2004 26-5-2004

Uitwerken Concept tot Eindverslag

Inleveren Eindverslag

11 days 27-5-2004 10-6-2004

1 day 10-6-2004 10-6-2004

Uitwerken Afstudeerpresentatie

Presentatie en Verdediging

afstudeerproject

12 days 11-6-2004 28-6-2004

1 day

28-6-2004

Tabel 1.0.1: Planning

Linux in een netwerkomgeving

Pagina 11

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

Hoofdstuk 2: Introductie Linux

Linux is ontstaan als een afgeleide van het besturingssysteem UNIX. Om het ontstaan

van Linux goed te kunnen plaatsen, wordt eerst kort aandacht besteed aan de

ontstaansgeschiedenis van UNIX. In het project is ook de keuze gemaakt om met het

algemene Linux gedeelte te beginnen. Dit is gedaan om zo Linux te leren kennen en

begrijpen. De informatie uit dit hoofdstuk kan dan ook worden toegepast op alle grote

Linux distributies.

2.1 UNIX

In 1969 begon op een afgeschreven DEC-computer in een laboratorium van BellTelephone de ontwikkeling van het besturingssysteem UNIX. Oorspronkelijk was dit

een project van het Massachusetts Institute of Technology (MIT), AT&T Bell Labs en

General Electric om een flexiebel en interactief besturingssysteem te ontwikkelen voor

de GE 635 mainframecomputer. Naast flexiebel en interactief moest dit systeem ook

veilig zijn en moest het eenvoudig zijn om informatie uit te wisselen. Ken Thompson en

Dennis Ritchie waren de personen die aan het besturingssysteem werkten. Na veel

tegenslagen was uiteindelijk in 1970 de eerste versie van UNIX beschikbaar. Nadat

deze versie was verschenen, werd het project in het laboratorium van Bell voortgezet.

De tweede release van UNIX werd beschikbaar gesteld, met als belangrijkste

vernieuwing een aantal mogelijkheden voor documentprocessing. Veel van deze

onderdelen worden nog steeds gebruikt in de UNIX versies van tegenwoordig.

De broncode van UNIX was in het begin in principe vrij en dat had zo zijn gevolgen. In

1972 waren er al tien verschillende varianten in omloop. In 1973 werd te kern van het

UNIX besturingssysteem (de kernel) herschreven in een voorloper van de huidige

programmeertaal C. Hiermee werd het systeem tot wat het nu in nog steeds is. Het

besturingssysteem won snel aan populariteit omdat het in tegenstelling tot alle andere

besturingssystemen compact was geschreven in een goed te begrijpen

programmeertaal. Daarbij bevatte UNIX een aantal succesvolle nieuwe ideeën en werd

het niet geheim gehouden. Doordat UNIX geschreven werd in de programmeertaal C,

was het eenvoudig voor de programmeurs om er een toepassing voor te schrijven.

Deze toepassingen werden vaak later aan de officiële versie van UNIX toegevoegd.

In 1974 kregen een aantal universiteiten toestemming om UNIX voor onderwijsdoelen

te gebruiken. Een van de eerste universiteiten die het besturingssysteem toepaste, was

de universiteit van Californië in Berkeley. Even later kwam het ook beschikbaar voor

commercieel gebruik. In die tijd werd UNIX onder andere al veel gebruikt voor de

ondersteuning van het telefoonverkeer in de laboratoria van Bell-Telephone.

Linux in een netwerkomgeving

Pagina 12

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

Vanaf de 1975 ontwikkelde UNIX zich snel. Er verschenen veel verschillende UNIX

dialecten van verschillende bedrijven en UNIX vond op veel terreinen zijn toepassing.

Op veel plaatsen waar computerkracht nodig was en ook waar mainframes groot

waren, werd het besturingssysteem massaal toegepast. Zo werd UNIX het

besturingssysteem waarmee raketten de ruimte in geschoten konden worden, waarmee

de kern van het vroege Internet (ARPAnet) gebouwd werd en waar vele bedrijven hun

voorraden mee beheerden. Tegenwoordig wordt UNIX gebruikt op veel computers over

de hele wereld, variërend van lichte Personal Computers (PC) tot grote

supercomputers.

Wat is UNIX nu eigenlijk? Deze vraag kan op twee manieren worden beantwoord: in de

enge zin en in de ruime zin. In de enge zin is UNIX de kern van een besturingssysteem,

die ervoor zorgt dat er met de computer gewerkt kan worden, dat programma’s gebruik

kunnen maken van de faciliteiten die de computer biedt zoals printers en harde

schijven. In de ruimere zin is UNIX niet alleen de kern van een besturingssysteem,

maar ook alle daarmee samenhangende programma’s die het werken met dit

besturingssysteem makkelijker maken. Hierbij kan worden gedacht aan programma’s

die gebruikt worden voor het bewerken van bestanden of voor het beheer van

gebruikers.

Er bestaat echter niet één UNIX. Er bestaan vele tientallen UNIX versies. Deze zijn

afgeleid van één van de twee oer UNIX versies, namelijk het Berkeley Software

Distribution (BSD) of System V. De laatste tijd heeft het aandeel van System V sterk

aan terrein gewonnen ten opzichte van BSD UNIX. In de praktijk komt het erop neer dat

er twee verschillende hoofdversies van UNIX zijn, elk met hun eigen bijzonderheden en

met zijn eigen commandoset. Deze verschillen zijn ook, hetzij in mindere mate, ook te

onderscheiding in de verschillende Linux distributies.

2.2 Linux

Linux is een besturingssysteem dat ooit is begonnen als een verbetering van de puur

voor educatieve doeleinden gebruikte UNIX-kloon Minix. Het is vanaf het eerste begin

ontworpen als “gratis” besturingssysteem; dat wil zeggen: een besturingssysteem

waarvan de broncode gratis kan worden gedownload. Er wordt hier dan ook niet

gesproken over een gratis besturingssysteem maar over een open source

besturingssysteem. Linux is oorspronkelijk ontwikkeld de student Linus Torvalds uit

Finland, om gebruikt te worden op de Intel 80386 processor. Tegenwoordig wordt er

door honderden programmeurs over de hele wereld gewerkt aan de ontwikkeling van

Linux.

Linux in een netwerkomgeving

Pagina 13

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

Een van de belangrijkste redenen waaraan Linux zijn succes te danken heeft, is dat het

het eerste open besturingssysteem is, dat multitasking- en multiprocessing

mogelijkheden voor meerdere gebruikers op het PC platform ondersteunt. Daarnaast is

de broncode van Linux en de meeste programma’s die erop gebruikt worden vrij

beschikbaar. Op die manier kan iedereen er aanpassingen op schrijven en juist doordat

iedereen mee kan werken aan de ontwikkeling van Linux, is het een van de meest

stabiele besturingssystemen die er bestaan.

Zoals alle besturingssystemen van tegenwoordig ondersteunt Linux pre-emptive

multitasking. Dit betekend dat meerdere programma’s tegelijkertijd gebruik kunnen

maken van de processor (CPU), waarbij elk proces een gelijk deel van de processortijd

krijgt toegewezen. Het besturingssysteem heeft echter altijd de gelegenheid om in te

grijpen. Naast deze mogelijkheid ondersteunt Linux ook computers met meerdere

processors (symmetric multiprocessing). Dit zorgt ervoor dat op een computer met

meerdere processors verschillende actieve processen gelijktijdig gebruik kunnen

maken van de functies die door het besturingssysteem beschikbaar worden gesteld. Dit

maakt Linux tot een geschikt besturingssysteem voor servers.

Door de mogelijkheid die Linux biedt om meerdere taken en processen gelijktijdig af te

handelen, is het ook mogelijk om meerdere gebruikers tegelijkertijd te bedienen. Naast

multiprocessing en multitasking is Linux ook multiuser. Meerdere gebruikers kunnen

gelijktijdig gebruik maken van de systeembronnen van een Linux-computer. Hierbij

levert Linux een goede vorm van beveiliging door middel van permissies. Ook dit

aspect maakt Linux zeer geschikt als besturingssysteem voor servers.

2.2.1 De kernel

Het hart van Linux is de Linux kernel. De kernel is het deel van het besturingssysteem

dat de basisfunctionaliteit levert die nodig is voor de werking van andere delen van het

besturingssysteem. Hierbij moet onder andere gedacht worden aan het aansturen van

hardware. De Linux kernel onderscheidt zich hierin van andere kernels door de

aanwezigheid, en soms afwezigheid, van ondersteuning van bepaalde hardware

componenten in de computer. Deze ondersteuning wordt geleverd in de vorm van

modulaire stuurprogramma’s. Dit betekend dat ze wel geladen kunnen worden maar dit

niet noodzakelijk is wanneer dit niet nodig is.

De ideale Linux kernel zou een verzameling zijn van exact die modules die nodig zijn

om de hardware in de computer te ondersteunen. Dit betekend dat iedereen een eigen

kernel op maat kan maken, waarin precies de ondersteuning zit voor de componenten

die in een bepaalde situatie nodig zijn. Wanneer ervoor wordt gekozen een eigen kernel

te maken, betekend dit dat er een kernel ontstaat van kleine omvang met maximale

prestaties. Dit is dan ook precies de reden waarom Linux zo populair is geworden op

allerlei apparaten, zoals telefoons, GPS-systemen en besturingssystemen op servers.

Linux in een netwerkomgeving

Pagina 14

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

Er zijn twee soorten kernels:

Ontwikkelkernels kunnen worden herkend door het oneven getal op de tweede

positie van het versienummer.

Stabiele kernels hebben een even getal op de tweede positie.

Er dient voor gezorgd te worden dat er in productiesystemen altijd gebruik wordt

gemaakt van een stabiele kernel.

2.2.2 De shell

De shell is het deel van het besturingssysteem dat ervoor zorgt dat de commando’s die

door de gebruikers worden ingegeven, op de juiste wijze worden geïnterpreteerd.

Daarnaast levert de shell de tekstgeoriënteerde interface waarmee de gebruiker kan

werken. Er kan gesteld worden dat de shell ervoor zorgt dat een gebruiker niet al te

ingewikkelde commando’s aan de kernel kan doorgeven.

Voor het Linux platform zijn meerdere shells beschikbaar. De meest gebruikte shell is

bash (Bourne Again SHell). Dit is een verbetering van de Bourne shell, die op het UNIX

platform veel wordt gebruikt. Andere shells die gebruikt kunnen worden zijn: tc-shell

(tcsh) en de pdk-shell (pdksh). Dit zijn verbeterde shells die ook op het UNIX platform

gebruikt worden. Standaard wordt in de meeste distributies gebruik gemaakt van de

bash shell. Als er meerdere gebruikers zijn ingelogd krijgt iedere gebruiker zijn eigen

shell. Ook kan per gebruiker worden ingesteld welke shell zij moeten gebruiken.

Figuur 2.2.2.1: De componenten van het besturingssysteem

Linux in een netwerkomgeving

Pagina 15

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

2.2.3 X en Window Managers

Een volgend onderdeel dat bijna altijd wordt meegeleverd met Linux is X. X levert Xservers die zorgen voor de aansturing van de grafische kaart van een computer. Deze

servers maken het mogelijk een grafische interface op de computer actief te hebben.

Daarnaast zijn er de X-cliënts: de programma’s waarmee gewerkt wordt op de Xserver. De X-cliënts kunnen zich op dezelfde computer als de X-server bevinden, maar

ook op een andere computer in het netwerk. Deze manier van werken levert onder

andere op, dat het niet uitmaakt of er op een netwerk of op een stand-alone computer

wordt gewerkt.

Een afgeleide van X is XFree86, een project met als doel een X-implementatie te

leveren voor de PC. XFree86 wordt onderhouden door het XFree86 project. Op bijna

alle Linux-systemen wordt gebruik gemaakt van X-servers en cliënts die afkomstig zijn

van het XFree86 project.

Een nadeel van X zoals die was ontwikkeld is, dat X zelf geen functionaliteit heeft voor

het beheer van vensters. Na het opstarten laat een X-server alleen maar een zwart-wit

gestippelde achtergrond zien met daarop één enkel venster. Daarom wordt ook gebruik

gemaakt van Window Managers. Een Window Manager zorgt er voor dat vensters

groter of kleiner gemaakt kunnen worden en dat er een menu wordt weergegeven

waarmee programma’s opgestart kunnen worden.

Dit komt het erop neer dat X en de Window Manager voorzien in een grafische

interface. Een voordeel van deze combinatie is dat de gebruiker niet meer alle

commando’s hoeft te kennen maar de beschikbare functies gewoon kan aanklikken.

Linux in een netwerkomgeving

Pagina 16

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

Figuur 2.2.4.1: De shell

Er zijn veel Window Managers beschikbaar, van zeer weinig tot heel uitgebreid in

omvang en functionaliteit. Bijna alle Window Managers zijn ook beschikbaar gesteld

onder de condities van de GPL (zie paragraaf 1.2.4). Naast Window Managers zijn er

ook nog de desktop environments. Een desktop environment is een uitbreiding op een

Window Manager. Het nut van een desktop environment is het voorzien van een

universele interface waarmee gewerkt kan worden. Dit betekend dat een desktop

environment programma’s bevat die binnen de grafische omgeving gebruikt kunnen

worden. Bij een desktop environment worden library bestanden meegeleverd, dit zijn

bestanden met uitvoerbare code die door verschillende programma’s gedeeld kunnen

worden. De twee belangrijkste desktop environments die veel worden gebruikt zijn KDE

en Gnome. In afbeelding 1.2.4.2 is de desktop environment KDE te zien.

Linux in een netwerkomgeving

Pagina 17

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

Figuur 2.2.4.2: Werken met een desktop environment

2.2.4 GNU

Elke Linux installatie maakt vaak gebruik van de zogenoemde GNU utilities. De

afkorting GNU staat voor “GNU, not UNIX”, waarmee bedoeld wordt dat het om

dezelfde tools gaat maar dat er niet voor betaald hoeft te worden. Dit zijn programma’s

die beschikbaar zijn gesteld onder de condities van de GNU General Public Licence

(GPL). De GPL is samengesteld op initiatief van de Free Software Foundation (FSF),

die als doel heeft gratis software beschikbaar te stellen. De belangrijkste eis die wordt

gesteld aan GPL software is dat alle software door iedereen gebruikt, gekopieerd en

veranderd mag worden zolang de aanpassingen ook weer beschikbaar worden gesteld

onder de GPL. Dit zorgt ervoor dat de software altijd gratis blijft nadat het ooit

beschikbaar is gesteld door de GPL.

Behalve dat het mogelijk is om programma’s beschikbaar te stellen onder de condities

van de GPL, werkt de FSF zelf ook aan programma’s die vervolgens weer beschikbaar

worden gesteld onder de termen van de GPL. De FSF kan dit doen dankzij sponsors

die geld beschikbaar stellen. De meeste van de utilities ontwikkeld door FSF lijken veel

op de software waar wel voor betaald moet worden. In het algemeen kan worden

gesteld dat de belangrijke UNIX commando’s waardoor het werken met de Linux kernel

iets eenvoudiger wordt, beschikbaar zijn gesteld door de GPL.

Linux in een netwerkomgeving

Pagina 18

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

2.2.5 Beschikbaarheid van Linux

Linux is gratis beschikbaar. Er zijn echter verschillende manieren om aan een Linux

installatie te komen. De eerste manier is het zelf samenstellen van een Linux distributie.

Dit valt echter niet mee en valt buiten het bestek van dit verslag maar meer informatie is

te vinden op: http://lfs.pagefault.net/lfs/news.html.

De tweede manier is een kant en klare distributie downloaden van het Internet. Dit is

echter vaak een beperkte versie. Toch is in eerste instantie hiervan gebruik gemaakt

om zo de verschillen tussen de verschillende distributies te ontdekken. Vervolgens zijn

de Linux distributies die het meest toepasbaar zijn gebleken aangeschaft om van de

volledige functionaliteit gebruik te kunnen maken. Een Linux distributie kopen kost niet

veel en is geen beperkte versie. Vaak worden diverse zaken bijgeleverd zoals:

ondersteuning en een handleiding. De twee grootste distributies zijn: Red Hat en SuSE.

2.2.5.1 SuSE

SuSE levert de meest uitgebreide van alle Linux distributies. Waar bij andere

distributies maar twee of drie CD’s worden meegeleverd, levert SuSE er zeven en

daarnaast ook nog een DVD. Dit heeft als nadeel dat een uitgebreide installatie vrij veel

tijd kost. SuSE blinkt uit door het uitgebreide installatiehandboek dat wordt

meegeleverd. Door de geautomatiseerde installatieprocedure is SuSE Linux geschikt

voor beginnende gebruikers.

2.2.5.2 Red Hat

Een van de populairste distributies op dit moment is Red Hat Linux. Red Hat levert een

geïntegreerd pakket met een installatieprogramma dat weinig toelichting nodig heeft.

Hierdoor is ook Red Hat Linux geschikt voor beginnende gebruikers. Een van de

belangrijkste zaken afkomstig van Red Hat, is de Red Hat Package Manager, die door

veel distributies gebruikt wordt om de installatie van software eenvoudiger te maken.

Een ander interessant feit is dat Red Hat contact heeft met veel grote computer- en

softwarefabrikanten om de productlijn zo goed mogelijk af te stemmen.

Linux in een netwerkomgeving

Pagina 19

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

2.2.5.3 Toelichting platformkeuze voor server

Voordat met dit project is begonnen, is de keuze gemaakt om alleen de twee grootste

Linux distributies te onderzoeken. Deze keuze is gemaakt omdat deze de meeste

support geven aan bedrijven. Red Hat biedt zelfs cursussen aan waarvoor een

certificering kan worden behaald. Dit heeft als voordeel, dat er gecertificeerde

engineers zijn die problemen met Red Hat bij bedrijven op professionele wijze kunnen

analyseren en oplossen.

Het economische belang van ICTivity zal in de toekomst echter bij de SuSE distributie

liggen. Dat komt doordat Novell SuSE heeft overgenomen en er daardoor meer

enterprise georiënteerde producten op de markt zal brengen. Tevens komt Novell eind

van dit jaar met een Netware versie die volledig onder Linux draait. Hierdoor is de keus

gemaakt om te beginnen met het testen van de SuSE distributie.

Doordat SuSE onder leiding van Novell pas net is begonnen zich op de enterprise

markt te wagen, is veel enterprise software nog niet geschreven voor SuSE Linux. Er is

wel software beschikbaar maar lang niet zoveel als voor Red Hat Linux dat zich al sinds

jaar en dag op de enterprise markt bevind. Dit heeft als nadeel dat er zeer weinig

documentatie en oplossingen te vinden zijn van de enterprise software onder SuSE.

Nadat deze conclusie was getrokken, werd een nieuwe Red Hat 9 installatie uitgerold.

Zoals juist al vermeldt is voor Red Hat veel meer software beschikbaar dan voor SuSE.

Onder deze software vallen DHCP servers, DNS servers en Samba servers. Deze

programma’s zijn van groot belang voor de voortgang van dit onderzoek. Dit was één

van de doorslaggevende factoren om in het vervolg van dit onderzoek gebruik te

maken van Red Hat. Een ander groot voordeel dat gaandeweg dit onderzoek is

gebleken, is het feit dat voor Red Hat veel meer documentatie op Internet te vinden is

met betrekking tot problemen, installatie en configuratie van software.

Linux in een netwerkomgeving

Pagina 20

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

Hoofdstuk 3: Configuratie van Linux

Er wordt van uitgegaan dat de installatie van Linux geen problemen met zich

meebrengt. Alle stappen die tijdens de installatie moeten worden doorlopen hebben niet

veel toelichting nodig. Bij een server is vooral de betrouwbaarheid en performance een

belangrijk gegeven. In dit hoofdstuk wordt ingegaan op het configureren van een aantal

standaard Linux onderdelen zoals DHCP, DNS, Samba en SQUID. In deze volgorde

zijn deze services ook geconfigureerd in de loop van het project. Hiervoor is gekozen

om eerst vertrouwd te raken met de standaard Linux services.

3.1 DHCP

Tijdens dit project is er voor gekozen om te beginnen de DHCP server te

configureren. Dit zorgt ervoor dat het netwerk geconfigureerd is.

DHCP is eigenlijk de afkorting van Dynamic Host Configuration Protocol. Dit protocol

zorgt ervoor dat er dynamisch IP-adressen aan cliënt werkstations worden

toegekend. Wanneer gebruik gemaakt wordt van DHCP kan een apparaat iedere

keer dat verbinding wordt gemaakt met het netwerk een ander IP-adres krijgen. Dit is

niet altijd gewenst, daarom ondersteund het DHCP protocol een mix van statische en

dynamische IP-adressen.

Om een DHCP server te configureren wordt bij Linux standaard gebruik gemaakt van

het programma DHCPD. Het configuratiescript van dit programma bevindt zich in de

directory /etc/dhcpd.conf.

3.1.1 Configuratie bestand

De eerste stap die gezet moet worden om de DHCP server te configureren is het

aanmaken van een script, waarin netwerk informatie voor de cliënts staat. Dit bestand

bestaat uit twee secties, namelijk het globale gedeelte en het share gedeelte.

In het globale deel staat de configuratie die geldt voor alle cliënts, in het share gedeelte

kunnen zaken staan die gelden voor één of groep computers of gebruikers. Wanneer

een optie in zowel het globale als in het share gedeelte voor komt, zal de optie in het

share gedeelte altijd dominant zijn ten opzichte van de optie in het globale gedeelte.

Binnen het configuratiescript kunnen twee verschillende statements worden toegepast

namelijk:

Parameters: deze geven aan hoe een taak moet worden uitgevoerd, of welke

netwerk configuratie opties er naar de cliënt worden verzonden.

Declaraties: deze leveren een beschrijving van het netwerk, beschrijving van de

clients, leveren IP-adressen aan de clients of leveren een groep van parameters

naar een groep van declaraties.

Linux in een netwerkomgeving

Pagina 21

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

Sommige parameters moeten beginnen met het woord “option”. Deze parameters

configureren DHCP opties en moeten dus niet worden geïnterpreteerd als opties

waarvan de cliënt zelf mag bepalen of ze worden uitgevoerd.

Hieronder zullen de stappen die niet standaard goed staan worden behandeld. De rest

van het script kan gewoon standaard blijven. Hiervoor is gekozen om de lezer niet te

overladen met stukken code. Het volledige script kan worden gevonden in bijlage 1.

Allereerst moet een DNS parameter worden opgenomen in het configuratiescript. Deze

parameter configureerd of de DHCP server gebruik moet maken van dynamische DNS.

Zonder deze parameter zal de DHCP server nooit starten en zal een fout genereren. Er

zijn sinds de laatste versie drie verschillende mogelijkheden namelijk: “ad-hoc”, “interim”

en “none”. De “ad-hoc” methode is een oude methode en verdient niet meer de

voorkeur.

Omdat straks gebruik wordt gemaakt van een DNS server dient de waarde ‘interim’ aan

het commando te worden meegegeven. Hierdoor wordt de hostnaam automatisch

doorgegeven aan het DNS systeem.

ddns-update-stye interim;

Omdat de Linux server op dit moment beschikt over twee netwerkkaarten, zal ook

aangegeven moeten worden op welke netwerkkaart(en) de DHCP server actief moet

zijn. Dit om conflicten met andere netwerken te voorkomen. Daarom wordt

onderstaande regel aan het configuratiescript toegevoegd:

DHCPDARGS=eth1

Hierdoor wordt aangegeven dat de DHCP server alleen actief is op de tweede

ethernetkaart namelijk: eth1.

Vervolgens kan de leasetijd worden aangegeven. De leasetijd geeft aan na welke tijd

het IP-adres van een (ooit eerder aangemeld) werkstation verloopt en het dus weer

wordt vrijgegeven voor andere werkstations. Deze tijd moet worden opgegeven in

seconden.

Vervolgens moet worden geconfigureerd binnen welk subnet en subnetmasker de

DHCP server zijn werk moet doen. Dit kan worden bereikt door de volgende regel in het

script op te nemen:

subnet 192.168.1.0 netmask 255.255.255.0 {

De twee onderstaande regels vertellen de cliënt dat de router zich bevindt op IP-adres

192.168.1.1 en dat het subnetmasker waar het zich in bevindt 255.255.255.0 is.

option routers 192.168.1.1;

Linux in een netwerkomgeving

Pagina 22

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

option subnet-mask 255.255.255.0;

De volgende twee regels geven aan de cliënt door dat deze zich bevindt in het domein

ictivity.demon.nl en dat de DNS server zich bevindt op IP-adres 192.168.1.1.

option domain-name “ictivity.demon.nl”;

option domain-name-servers 192.168.1.1;

Onderstaande regel is misschien wel de belangrijkste van het configuratiescript. Deze

geeft aan tussen welke adressen IP-nummers uitgegeven mogen worden. In het geval

hierboven is dat tussen 192.168.1.20 en 192.168.1.150. Er is dus ruimte voor 130

computers met gelijktijdige netwerktoegang.

range 192.168.1.20 192.168.1.150;

}

De bovenstaande configuratie is gebruikt in de Linux testomgeving. Er is echter nog

mogelijkheid om ervoor te zorgen dat een bepaalde computer iedere keer hetzelfde IPadres krijgt toegewezen. Dit kan in de praktijk erg handig zijn. Dit is eenvoudig te

realiseren door eenvoudig een aantal regels in het script toe te voegen:

host denis {

option host-name “denis.ictivity.demon.nl”;

hardware ethernet 00:A0:78:8E:9E:AA;

fixed-address 192.168.1.25;

}

Hierin wordt geconfigureerd dat de computer met de DNS naam: denis.ictivity.demon.nl

met het hardwareadres (MAC): 00:A0:78:8E:9E:AA altijd het IP-adres 192.168.1.25

krijgt toegewezen.

3.1.2 lease database

Op de DHCP server in de map /var/lib/dhcpd/dhcp.leases wordt een database

bijgehouden van cliënts die een IP-adres hebben toegewezen gekregen. Dit bestand

mag niet met de hand worden bijgewerkt. De lease informatie van ieder recent

uitgedeeld IP-adres, wordt automatisch opgeslagen in deze database. De informatie

bestaat uit de lengte van de lease, bij welke computer het lease IP-adres thuishoort, de

start- en einddatum van de lease en het MAC adres van de netwerkkaart die om een

IP-adres gevraagd heeft.

De leasedatabase wordt van tijd tot tijd opnieuw opgebouwd zodat het bestand nooit

echt groot kan worden. Eerst worden alle nog geldige leases gekopieerd en

opgeslagen in een tijdelijk bestand. Vervolgens wordt het dhcpd.leases bestand

hernoemd naar dhcpd.leases~. Hierna wordt het tijdelijke bestand met de nog geldige

Linux in een netwerkomgeving

Pagina 23

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

leases hernoemd naar dhcpd.leases. Op deze manier wordt de database eenvoudig

opgeschoond.

Wanneer door een fout tijdens dit proces de DHCP deamon wordt afgesloten of het

systeem vastloopt, is het bestand dhcpd.leases bestand verwijderd, maar nog niet

teruggeschreven. Dit bestand is echter wel nodig om de DHCP server te starten.

Wanneer dit gebeurd mag nooit een nieuw dhcp.leases bestand worden aangemaakt

omdat dan alle oude leases worden verwijderd en dit kan veel problemen veroorzaken.

De oplossing is om het bestand dhcpd.leases~ te hernoemen naar dhcpd.leases en

vervolgens de server te starten. Hoe de DHCP server gestart moet worden wordt

beschreven in de volgende paragraaf.

3.1.3 De DHCP server starten en stoppen

Wanneer de DHCP server voor de eerste maal wordt gestart moet het bestand

dhcpd.leases handmatig worden aangemaakt. Dit kan door het volgende commando in

te typen:

touch /var/lib/dhcp/dhcpd.leases

Nadat het lease bestand is aangemaakt kan de DHCP server worden gestart. Dit kan

door de volgende regel achter de prompt in te typen:

/sbin/service dhcpd start

De opdracht “start” achteraan de regel, kan worden vervangen door “restart” of “stop”.

Dit om de DHCP server opnieuw te starten of geheel te stoppen.

Linux in een netwerkomgeving

Pagina 24

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

3.2 DNS

3.2.1 Wat is DNS?

Simpel gezegd: Domain Name System (DNS) is het systeem dat ervoor zorgt dat

namen worden omgezet in IP-adressen en IP-adressen weer in namen. Maar dat is iets

te simpel. DNS doet nog veel meer dan dat. Over het algemeen kan gezegd worden er

in DNS gegevens over domeinnamen opgeslagen. Dit kunnen IP-adressen zijn, maar

ook namen van mailservers en zelfs vrije tekst. DNS is een flexibel, hiërarchisch,

gedistribueerd en redundant systeem.

Flexibel: Het is mogelijk om vele soorten informatie op te slaan in DNS.

Hiërarchisch: DNS is georganiseerd vanaf een hoogste punt, de DNS root.

Onder de root liggen de zogenaamde toplevel domeinnamen zoals 'nl', 'com' en

'org'. Daar weer onder liggen de second level domeinnamen zoals 'linux' onder

'org'. Een ook daar weer onder liggen domeinnamen.

Gedistribueerd: elk subdomein kan op zijn eigen nameserver draaien. Het is dus

niet nodig om alle informatie centraal op te slaan.

Redundant: elk domein behoort meerdere nameservers te hebben. De DNS root

heeft er bijvoorbeeld 13 en het domein 'nl' heeft er op het moment van schrijven

7. Kleine en middelgrote domeinen hebben meestal twee nameservers.

DNS is opgebouwd uit zones, die elk één of meerdere (sub)domeinen kunnen bevatten.

3.2.2 Bestandslocaties

De locaties van de bestanden zijn afhankelijk van het al dan niet chrooten van de

server. Dit zorgt voor een grotere beveiliging, maar is iets lastiger op te zetten. Met het

commando chroot wordt de root (hoofddirectory van een bestandssysteem) op een

ander punt gelegd. Alle directories die boven de nieuwe root staan zijn voor gebruikers

niet meer te benaderen. In een normale configuratie zonder chroot gebruiken worden

de volgende bestandslocaties gebruikt:

Configuratie: /etc/named.conf

Zonefiles: /var/named/zones/

Dit is echter sterk afhankelijk van de gebruikte distributie. Over het algemeen is het

verstandig om de voorkeuren van de gebruikte distributie over te nemen, in plaats van

de hier gegeven bestandslocaties.

In een chrooted configuratie worden de volgende bestandslocaties gebruikt:

Configuratie: /var/named/etc/named.conf

Zonefiles: /var/named/zones/

Linux in een netwerkomgeving

Pagina 25

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

In veel setups is het gebruikelijk om zonefiles (bestanden die gegevens bevatten over

domeinen) te plaatsen in /var/named/ en niet in /var/named/zones/. In de praktijk blijkt

dit echter niet handig te werken, vooral wanneer bind chrooted draait (wat uiteraard de

voorkeur heeft, uit veiligheidsoogpunt). Daarom dient de directory aangemaakt te

worden in /var/named/zones.

3.2.3 Caching nameserver

De eerste stap van het opzetten van bind is het opzetten van een zogenaamde caching

nameserver, ook wel recursieve nameserver genoemd. In deze setup gaat de

nameserver op zoek naar gegevens bij andere nameservers.

3.2.3.1 De configuratie

Het configuratiebestand heeft de naam: named.conf. In bijlage 2 is een voorbeeld te

vinden van dit bestand. Vaak kan de standaardconfiguratie die standaard is ingevuld

grotendeels worden overgenomen. Deze configuratie heeft drie bestanden nodig, die

waarschijnlijk al staan in /var/named/. Deze moeten worden verplaatst naar

/var/named/zones/. De bestanden zijn:

root.hint: heet soms ook named.root of db.root

localhost.zone: ook wel db.localhost of db.local

127.0.0.zone: ook wel db.127.0.0 of db.127

Wanneer bind wordt gestart met /etc/init.d/named start, kunnen er wat tests worden

uitgevoerd, namelijk:

host localhost 127.0.0.1: moet opleveren: "localhost. has address 127.0.0.1"

host 127.0.0.1 127.0.0.1: moet opleveren: "1.0.0.127.in-addr.arpa.domain name

pointer localhost."

host nl.linux.org 127.0.0.1: moet opleveren: "nl.linux.org. has address

131.211.28.48"

host is een van de diagnostische tools van bind.

3.2.3.2 Configuratie van werkstations

Nu bind draait, kunnen de werkstations zo geconfigureerd worden dat ze gebruik

maken van de opgezette server. Hiertoe wordt het bestand /etc/resolv.conf als volgt

aangepast:

nameserver 172.16.1.1

Linux in een netwerkomgeving

Pagina 26

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

Vaak zal eerst /etc/hosts geraadpleegd worden voor DNS. De “hosts” regel kan

eventueel worden aangepast in het bestand /etc/nsswitch.conf:

hosts:

files dns

3.2.4 Reverse lookups

Meestal is het niet voldoende om een IP-adres te krijgen wanneer een naam wordt

hostnaam wordt ingevuld, anders om is ook noodzakelijk ook het omgekeerde te

kunnen. Dit wordt een reverse lookup genoemd. Omdat aan een IP-adres niet te zien is

tot welke zone deze behoort, is er een speciale zone waarin alle IP-adressen

opgenomen kunnen worden, in-addr.arpa. Het adres wordt geschreven van 'achter

naar voren' en gevraagd aan het DNS-systeem: wanneer de naam niet bekend is maar

wel het IP-adres, bijvoorbeeld 1.2.3.4, dan kan er worden gezocht naar: 4.3.2.1.Inaddr.arpa.

De resource records die namen aan adressen koppelen zijn zogenaamde PTR-records.

Net als bij andere resource records is het hierbij mogelijk dat een IP wijst naar

meerdere namen. In de praktijk gebeurt dat echter zelden en is het feitelijk ook niet

wenselijk.

Zie het voorbeeld in bijlage 3 van example.com.

Het netwerk van example.com is 10.0.x.y. Daarbinnen is een opdeling tussen 10.0.0.x

voor de webservers en dergelijke en 10.0.1.x voor het kantoor. Er is voor gekozen om

de zone 0.10.In-addr.arpa hiervoor te gebruiken. Het was eventueel ook mogelijk

geweest om 10.In-addr.arpa te gebruiken. Die kan meer adressen bevatten, maar is

vaak eerder een nadeel dan een voordeel.

De zonefile in het voorbeeld bevat de reverses van 10.0.0.x en een delegatie naar

ns.office.example.com voor de reverses van 10.0.1.x. Wanneer men de naam wil weten

van 10.0.0.2, dan kan er worden gevraagd aan het PTR-record van

2.0.0.10.I-addr.arpa, waarna als antwoord ns.example.com wordt gegeven.

Wanneer men de naam wil weten van 10.0.1.1 is, dan gaat de nameserver dat vragen

aan ns.office.example.com omdat er een delegatie is opgenomen. Op

ns.office.example.com draait de zone 1.0.10.in-addr.arpa.

Linux in een netwerkomgeving

Pagina 27

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

3.2.4.1 Reverses opvragen met dig

Dig vraagt altijd letterlijk om de opgegeven resource record, de volgende opdracht zal

bijvoorbeeld het A-record opvragen van 10.0.0.1:

dig 10.0.0.1

De -x optie geeft aan dat dig moet vragen om een PTR-record en dat hij de data

automatisch moet omzetten naar reverse-notatie. De volgende opdracht vraagt om de

PTR-record voor 1.0.0.10.in-addr.arpa:

dig -x 10.0.0.1

Host vraagt wel automatisch om een PTR-record als zijn argument lijkt op een IP-adres.

Linux in een netwerkomgeving

Pagina 28

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

3.3 Samba

Samba is één van de meest interessante te configureren services van dit project.

Hiervoor is extra tijd genomen omdat de mogelijkheden bijna eindeloos zijn.

Bij veel netwerken wordt gebruik gemaakt van verschillende netwerkprogrammatuur

zoals:

Linux/Unix

De vele Windows varianten

OS/2

Macintosh

OS X

Enz…

Voor de netwerkbeheerder ligt de zware taak om al deze incompatibele

netwerksystemen aan elkaar te knopen. De oplossing biedt zich aan in de vorm van

Samba, dit protocol is compatibel met alle bovengenoemde besturingssystemen. Met

Samba is het mogelijk om bestandsuitwisseling mogelijk te maken onafhankelijk van

het gekozen platform.

Samba is de open source implementatie van de Server Message Block (SMB) en

Common Internet File System (CIFS) protocollen. CIFS is een doorontwikkeling van het

SMB protocol. CIFS heeft niet alleen de mogelijkheid om bestanden en printers te delen

tussen de verschillende platformen, over verschillende netwerkprotocollen, maar het is

van zichzelf een transportprotocol. Samba wordt meestal toegepast voor het delen van

bestanden en printers tussen Windows cliënts en Linux/UNIX servers. Als fileserver zou

de performance van Samba, qua snelheid en qua betrouwbaarheid, een stuk hoger

liggen dan die van Windows NT/2000/2003.

3.3.1 Domain controller

De Primary Domain Controller (PDC), zoals Microsoft die heeft ontwikkeld, is het

eenvoudigst in gebruik omdat deze een aantal administratieve taken combineert. De

PDC levert diensten zoals “single sign-on” (enkele aanmelding voor diverse services),

informatie over de domeingebruikers en gebruiker authenticatie. Het voordeel van deze

manier van authenticatie is dat gebruikers zich maar één keer hoeven aan te melden

voor alle ter beschikking gestelde services. Zonder PDC zou de gebruiker zich moeten

aanmelden voor de fileserver, firewall, proxy server, enz.

Linux in een netwerkomgeving

Pagina 29

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

Samba beschikt over een goede PDC net zoals die van Windows NT. Deze heeft de

volgende functionaliteiten:

Zwevende profielen; het maakt niet uit op welk werkstation wordt aangemeld, de

gebruiker houdt altijd zijn eigen bureaublad.

Standaard inloggen van alle Windows cliënts,

Windows NT/2000 type systeem beleid

Naam services

Op gebruikersniveau beveiliging voor Windows 9x/ME cliënts.

Het enige nadeel dat Samba heeft ten opzichte van een Microsoft Domain Controller is,

dat Samba niet ingesteld kan worden als Backup Domain Controller (BDC) wanneer de

PDC een Windows server is. Er is wel een manier om twee Samba machines te

installeren als PDC/BDC, maar dat wordt in dit verslag niet behandeld.

3.3.2 Installatie van Samba

Wanneer gekozen is om Samba op Linux te gebruiken als PDC moet Samba eerst

geïnstalleerd worden op Linux. Wanneer deze is bijgeleverd in de Linux distributie dient

deze eerst te worden verwijderd om plaats te maken voor de nieuwste versie. Dit

verwijderen kan worden gedaan door het commando:

rpm –e <pakketnaam>

in te typen achter de Linux prompt. Wanneer de pakketnaam niet bekend is kan dit

worden achterhaald door het commando:

rpm –qa | grep samba

Dit commando laat een lijst zien met pakketten die de naam Samba bevatten. Deze

pakketnamen moeten ingevuld worden bij <pakketnaam>.

Wanneer de nieuwe versie van Samba is gedownload, kan deze worden geïnstalleerd

door het commando in te typen:

rpm –i <pakketnaam>

Wanneer dit succesvol verlopen is, kan verder worden gegaan met het configureren

van Samba.

Linux in een netwerkomgeving

Pagina 30

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

3.3.3 Configuratie van Samba

3.3.3.1 Het Samba configuratiescript smb.conf

Samba wordt geconfigureerd door het script van het bestand smb.conf aan te passen.

Bij Red Hat bevindt dit bestand zich in de /etc/samba directory. Bij andere Linux

distributies kan dit bestand zich ergens anders bevinden. Om te kijken waar dit bestand

zich bevindt kan simpel het volgende commando worden ingetypt:

locate smb.conf

In de testopstelling wordt gebruik gemaakt van Red Hat 9.0 dus staat het smb.conf

bestand gewoon in de bovengenoemde directory. Het bestand kan worden veranderd

met behulp van een editor.

De meest gebruikte editor in Linux is de vi-editor. Deze kan worden opgestart door het

commando:

vi <bestandsnaam>

In dit geval wordt dat dus vi smb.conf. Nu zal de inhoud van smb.conf worden

weergegeven. Door nu op de letter i van “Insert” te drukken kan de tekst worden

bewerkt. Wanneer dit script moet worden opgeslagen dient op ESC gedrukt te worden

en vervolgens op :wq. Dit staat voor Write Quit. Dit commando slaat het bestand op en

sluit de vi-editor af. Let hierbij wel op de volgorde van de commando’s! Wanneer :wq

wordt omgedraaid zal de vi-editor eerst worden afgesloten en vervolgens worden

opgeslagen. Dit resulteert dat het bestand dus niet wordt opgeslagen.

In bijlage 4 is het hele configuratiescript te zien dat in deze situatie is gebruikt.

Hieronder volgt een korte uitleg over dit bestand.

Elke regel waarvoor een # of een ; staat wordt overgeslagen door het programma, deze

tekens staan vaak voor uitleg van het script of regels die niet worden gebruikt.

Verder is er nog Global en Shared gedeelte in het script. Wanneer een waarde zowel in

het Global als in het Shared gedeelte voorkomt wordt de waarde die in het Shared

gedeelte voorkomt uitgevoerd. Het Shared gedeelte is dus altijd dominant ten opzichte

van het Global gedeelte.

# workgroup = NT-Domain-Name or Workgroup-Name

workgroup = ICTIVITY

netbios name = Linux

Linux in een netwerkomgeving

Pagina 31

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

De eerste regel die wordt uitgevoerd geeft de werkgroep weer waar de Linux server lid

van is. De tweede regel geeft de sharenaam van de Linux server weer, die de Windows

gebruikers op hun werkstation te zien krijgen wanneer zij in hun netwerkomgeving

kijken.

server string = Samba Server %v %h

In dit gedeelte van het script wordt de beschrijving van de Linux server ingesteld. In dit

geval dus Samba Server. %v geeft het Samba versienummer mee en %h laat de

computernaam zien.

hosts allow = 192.168.1. 127.

Deze regels zijn belangrijke regels voor de beveiliging van Samba. Hierin wordt

geregeld dat alleen computers geaccepteerd worden die in het IP-bereik 192.168.1.0 of

127.0.0.0 zitten. 127.0.0.0 is altijd de eigen computer in dit geval de Linux server. Die

mag standaard altijd inloggen tenzij in het script wordt aangegeven dat het NIET mag.

max log size = 50

Hierin wordt aangegeven dat het log bestand nooit groter mag worden dan 50kb. De

waarde die hier wordt opgegeven is in kilobyte.

security = user

Dit geeft aan op welk niveau de bestanden van de Linux server gedeeld moeten

worden. Er zijn een aantal mogelijkheden zoals: user en share. In de user mode moet

de gebruiker zich aanmelden. In de share mode kan iedere gebruiker in die gedeelde

map komen.

;

;

password level = 8

username level = 8

Deze regels worden op dit moment niet gebruikt maar is voor extra veiligheid wel de

moeite waard te vermelden. Het nummer 8 achter password level staat voor het

minimum aantal karakters die de gebruiker als wachtwoord moet ingeven. Bij minder

karakters wordt het wachtwoord niet geaccepteerd. Voor de “username level” geldt

hetzelfde alleen dan voor de gebruikersnaam.

encrypt passwords = yes

smb passwd file = /etc/samba/smbpasswd

De eerste regel geeft aan of er gebruik moet worden gemaakt van gecodeerde

wachtwoorden. Zonder gecodeerde wachtwoorden kan men in het bestand

/etc/samba/smbpasswd het wachtwoord snel achterhalen. Dit is een belangrijk

beveiligingsprobleem. Dit is de eerste reden waarom voor encrypt passwords de optie

yes is gegeven.

Linux in een netwerkomgeving

Pagina 32

© ICTivity 2004. Het copyright op dit document berust bij ICTivity BV. Niets uit dit document mag worden verveelvoudigd en/of openbaar gemaakt door middel van

druk, fotokopie, microfilm, geluidsband, electronisch of op elke ander wijze dan ook zonder voorafgaande schriftelijke toestemming van ICTivity BV.

Typefouten voorbehouden.

De tweede reden is dat Microsoft vanaf Windows ’98, standaard gecodeerde

wachtwoorden ondersteunt. Wanneer er encrypt password = no had gestaan was het

niet mogelijk geweest met Windows versies nieuwer dan Windows ’95 in te loggen.

unix password sync = Yes

passwd program = /usr/bin/passwd %u

passwd chat = *New*password* %n\n *Retype*new*password* %n\n

*passwd:*all*authentication*tokens*updated*successfully*

In deze sectie wordt doorgegeven aan Samba dat het de wachtwoorden tussen Linux,

UNIX en Windows moet synchroniseren. Wanneer er in Windows een wachtwoord

gewijzigd wordt, zal dit ook in Samba worden gewijzigd. Verder worden er paden

aangegeven waar het wachtwoordprogramma te vinden is en welke procedure er moet

worden gevolgd om het wachtwoord te kunnen veranderen. Zo zal Samba twee keer

vragen het wachtwoord in te typen om vervolgens te vertellen dat alle

authenticatietokens zijn geüpdate.

interfaces = 192.168.1.1/24

In het geval van de testopstelling moet deze regel worden geconfigureerd omdat de

Linux server over twee netwerkkaarten beschikt. Hier wordt geconfigureerd dat alleen

cliënts geaccepteerd mogen worden die aan de netwerkkaart 192.168.1.1 met

subnetmasker 255.255.255.0.

local master = yes

De regel hierboven verteld de samba server dat deze zich als master-browser voor de

werkgroep beschikbaar moet stellen.

os level = 64

Wanneer Samba is geconfigureerd als PDC dient deze een hogere waarde mee te

krijgen dan de eventueel aanwezige Windows NT server. In dit geval, waar maar één

server in het netwerk aanwezig is, heeft dit getal geen grote waarde.

domain master = yes

De regel hierboven vertelt Samba dat deze zich als een PDC moet gedragen.

preferred master = yes

Wanneer meerdere werkgroep file servers aanwezig zijn, bijvoorbeeld een Windows NT